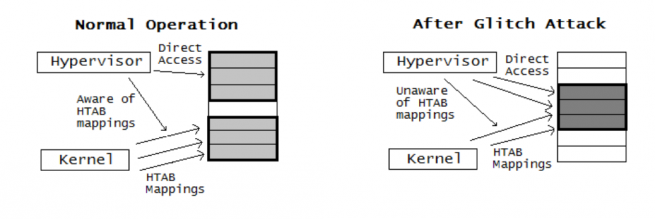

Une fois cette faille exploitée, le système peut être manipulé pour : - Mapper n'importe quelle zone mémoire sans restrictions (via hvcall 114). - Lire/écrire/exécuter du code au niveau LV1 (noyau bas niveau de la PS3). - Dumper la mémoire LV1 vers un fichier. - Charger un noyau LV2 personnalisé (permettant le lancement de homebrews avancés). - Relancer OtherOS (Linux), une fonctionnalité supprimée par Sony en 2010. Difficultés et limitations : Taux de réussite faible (5 à 10%) : L'exploit nécessite un timing ultra-précis et peut prendre des heures avant de fonctionner. Matériel requis : Un Raspberry Pi Pico (RP2040) doit être soudé à la console, et la manipulation est réservée aux utilisateurs expérimentés. Non persistant : L'exploit doit être relancé après chaque redémarrage. Compatibilité : L'exploit fonctionne sur tous les modèles de PS3 (fat, slim, super slim) à partir du firmware 4.70. Comment l'utiliser : - Brancher le Pico sur un port USB de la PS3. - Lancer BadHTAB (via un fichier .pkg installé). - Écouter les bips : Un triple bip signale le début de l'exploit, un autre triple bip confirme sa réussite. - Accéder aux fonctionnalités : Une fois patché, le système permet d'utiliser les nouvelles hvcalls ou de booter un noyau personnalisé. Téléchargement : BadHTAB build 2

Source: https://www.logic-sunrise.com/forums/to ... isponible/