https://youtube.com/embed/ENAkBqMqFYs?html5=1&fs=1

KartLANPwn exploite un problème de corruption de mémoire dans la façon dont le jeu gère les données pendant le processus de « recherche-réponse » en mode multijoueur LAN. En créant un paquet spécial, les pirates pourraient potentiellement exécuter du code sur votre console, leur donnant ainsi accès à des informations sensibles ou même au contrôle total de votre appareil.

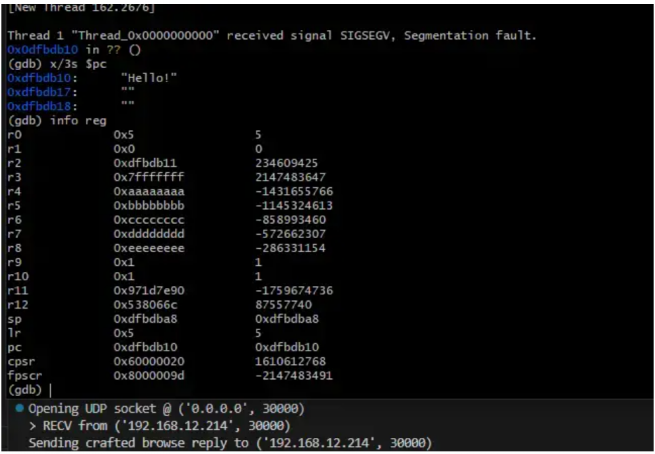

La vulnérabilité réside dans la bibliothèque Pia, un outil réseau propriétaire utilisé par plusieurs jeux Nintendo Switch. En mode LAN, une console hôte envoie un paquet « Browse-Reply » aux autres joueurs du réseau. En manipulant la longueur de ce paquet, les attaquants pourraient faire déborder une mémoire tampon et exécuter du code arbitraire. Le chercheur a fourni un script Python de preuve de concept (PoC) lorsqu'un joueur ouvre le menu LAN Play, sa console envoie une requête de navigation au réseau. Le script de l'attaquant répond alors avec un paquet spécialement conçu pour faire planter le jeu. Le PoC sert de démonstration de la puissance de l'exploit, soulignant la facilité avec laquelle un attaquant sur le même réseau local peut cibler des joueurs dans une session multijoueur. La vulnérabilité CVE-2024-45200 affecte toutes les versions de Mario Kart 8 Deluxe jusqu'à et y compris : - v3.0.1 pour la version mondiale - v3.0.2 pour la version Chine/Tencent Nintendo a rapidement réagi à ce problème de sécurité critique en publiant un correctif dans la version 3.0.3 pour toutes les régions, à l'exception de la Chine, le 11 septembre 2024. Le correctif a ensuite été étendu à la version Tencent en Chine le 27 septembre 2024, sécurisant ainsi toutes les versions du jeu dans le monde. Cette mise à jour résout le problème de dépassement de mémoire tampon dans la bibliothèque réseau Pia, garantissant que outBufSize ne dépasse pas la taille de la mémoire tampon de sortie. Si vous êtes un joueur de Mario Kart 8 Deluxe, l'étape la plus importante est de vous assurer que votre jeu est mis à jour vers la dernière version ( v3.0.3 ). Sans ce correctif, votre console reste vulnérable à cet exploit hautement critique, en particulier dans les paramètres multijoueurs locaux comme le jeu en réseau local.

Source: https://www.logic-sunrise.com/forums/to ... -deluxe-8/