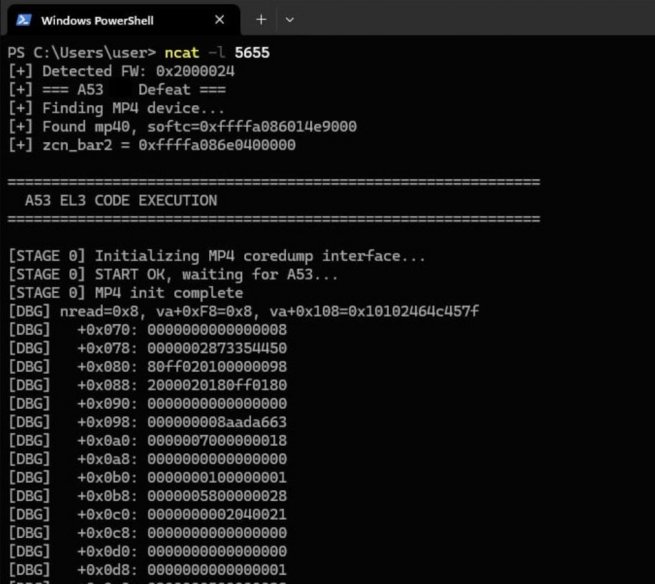

Démonstration réalise plusieurs opérations internes : - Initialisation de la communication DECI5S avec l’A53 via /dev/mp4/dump - Découverte des adresses physiques réelles du firmware via un parcours de table de pages L3 - Modification de zones mémoire du firmware - un string de version dans .data - une instruction dans .text - Déclenchement de la fonction modifiée via la commande DECI5S GET_CONF Affichage du message : - pwned by cragson - 33 à la place de la chaîne de version du firmware. La PoC restaure ensuite l’état original pour éviter de laisser le système modifié. Le développeur rappelle explicitement dans le dépôt : « DON'T BRICK YOUR CONSOLE BY WRITING TO SOMEWHERE YOU DON'T KNOW ABOUT! » En effet, écrire dans des zones mémoire incorrectes peut briquer définitivement la console. Pour utiliser la PoC, il faut : - une PS5 firmware 2.00 (qui devrait fonctionner jusqu'au 4.51 compris) - un exploit kernel permettant lecture/écriture mémoire - le PS5 Payload SDK - un environnement de compilation adapté Le projet cite plusieurs contributions importantes : astrelsky (mp4rw), SpecterDev (byepervisor), John Törnblom (SDK). Même si cette PoC reste expérimentale, elle montre une nouvelle surface d’attaque interne de la PS5. Si les travaux progressent, cela pourrait faciliter à l’avenir la recherche sur l’hyperviseur et les mécanismes de sécurité de la console. De nombreux outils sortent ou sont dévoilés comme l'exploit Hyperviseur HvExploit.java de Flatz ou encore prosperous de fail0verflow qui avait servi il y a 5 ans pour manipuler la mémoire MP4 et l'Hyperviseur. Le projet est disponible sur GitHub : a53-code-exec

Source: https://www.logic-sunrise.com/forums/to ... -de-flatz/