Exploiter un comportement électrique des GPIO La méthode repose sur une découverte clé : lorsqu’un GPIO du SoC passe d’un état flottant (Hi-Z) à un état configuré en sortie logique, sa tension chute brutalement vers 0 V. Ce changement électrique très bref peut être détecté et utilisé comme “ancre temporelle” afin de synchroniser une attaque. Le chercheur a ainsi surveillé le signal POST via un analyseur logique et un oscilloscope haute résolution afin de déclencher un glitch exactement quelques nanosecondes après cette transition.

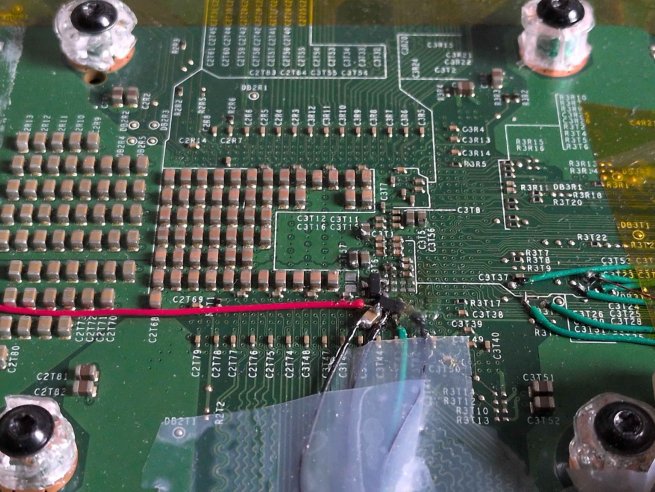

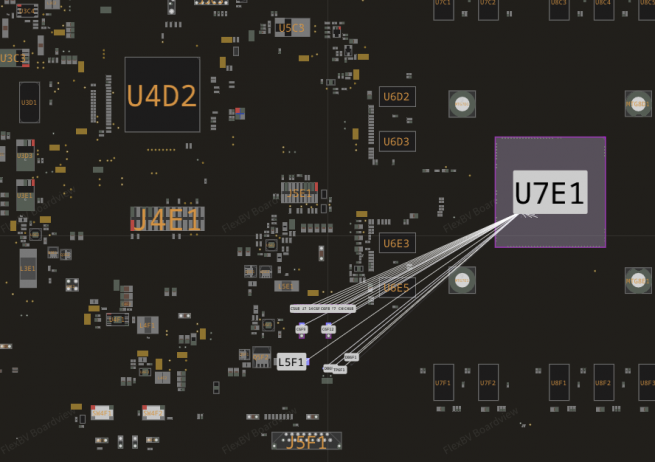

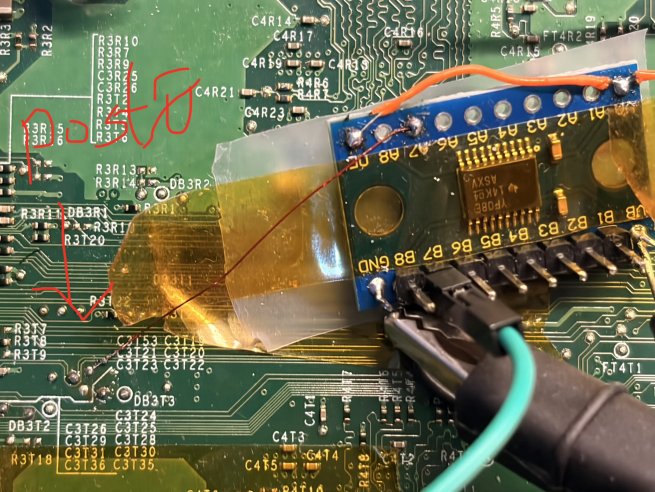

Une attaque par micro-coupure d’alimentation Le principe du “voltage glitching” consiste à provoquer une chute ultra-brève de la tension d’alimentation du processeur, ici sur le rail V_NBCORE alimenté en 1,2 V. L’objectif n’est pas d’éteindre la console, mais de provoquer des erreurs logiques temporaires dans les circuits CMOS du processeur sécurisé. Pour cela, l’auteur a utilisé : - un ChipWhisperer Lite - un microcontrôleur Teensy 4.1 - un oscilloscope Siglent SDS804X HD modifié - plusieurs MOSFETs Si2302 et DMG2302U - un driver de grille UCC27517 - un convertisseur logique TXS0108E pour adapter les signaux 1,8 V vers 3,3 V. Retrait de condensateurs et “deadbugging” Pour rendre le rail V_NBCORE plus vulnérable aux perturbations, plusieurs condensateurs de découplage de la carte mère ont été retirés. Ces composants stockent normalement de l’énergie et compensent instantanément les chutes de tension, ce qui empêche les glitches de fonctionner correctement. Le chercheur a ensuite soudé ses MOSFETs directement “en deadbug” sur les pads d’alimentation du SoC afin de réduire au maximum l’inductance parasite provoquée par les fils. Les premiers essais avec un simple MOSFET Si2302 commandé directement par le Teensy produisaient des glitches trop faibles : la tension ne descendait que d’environ 1,2 V à 1,0 V, insuffisant pour perturber le Secure Processor.

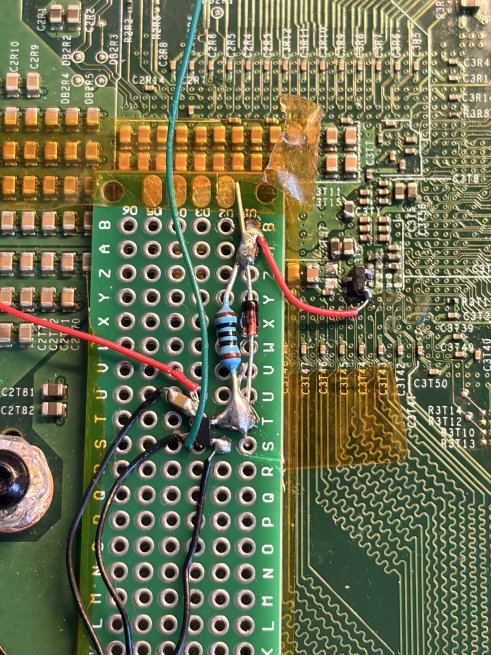

Double MOSFET et optimisation du signal Après plusieurs expérimentations, l’auteur est passé à des MOSFETs DMG2302U, plus performants grâce à : - une résistance Rds(on) plus faible - une charge de grille réduite - une capacité de courant supérieure. Il a également ajouté un driver de grille UCC27517 alimenté jusqu’à 8 V afin d’ouvrir les MOSFETs beaucoup plus rapidement. Cette amélioration a permis d’obtenir des glitches descendant jusqu’à 0,8 V, puis 0,6 V. Insatisfait, le chercheur a finalement empilé deux MOSFETs en parallèle afin de réduire encore davantage la résistance globale du circuit de crowbar. Résultat : des glitches atteignant environ 0,4 V pendant seulement 230 ns.

Un nouveau problème : les surtensions Cette approche plus agressive provoquait cependant de fortes surtensions (“overshoots”) lors de la fermeture brutale des MOSFETs, entraînant parfois un redémarrage complet de la console. Pour stabiliser le signal, un circuit de “dampening” a été ajouté avec : - une diode rapide 1N4148 - une résistance de décharge. Ce système ralentit légèrement la fermeture des MOSFETs afin d’éliminer les pics de tension tout en conservant un glitch suffisamment violent pour perturber le processeur sécurisé. Premiers comportements anormaux observés Une fois la forme du glitch correctement maîtrisée, l’auteur a commencé à observer : - des resets partiels du Secure Processor - des blocages temporaires du boot - et finalement l’apparition des codes POST normalement désactivés. Les glitches efficaces apparaissaient principalement avec un offset temporel compris entre +146 ns et +151 ns après le front descendant du signal POST. Le chercheur précise également que la température de la console semble influencer légèrement cette fenêtre de succès. Une première étape vers un hack plus profond Cette réussite ne permet pas encore de compromettre totalement la console, mais elle démontre qu’il est possible de perturber le tout premier bootloader sécurisé de la Xbox One grâce à une attaque physique extrêmement précise. L’auteur indique vouloir poursuivre ses recherches ultérieurement, après une courte pause consacrée à des expérimentations sur des devkits PlayStation 4. L'intégralité du dossier est ici : reproducing-bliss-hack-part1

Source: https://www.logic-sunrise.com/forums/to ... r-voltage/